根据芬兰国家网络安全中心(NCSC-菲)的一份报告,黑客用一种被称为“网络连接存储”的新型恶意软件感染了中国台湾供应商QNAP的数千个网络连接存储设备据德国计算机应急小组(CERT-Bund)称,仅在德国,感染人数就已超过7000人。感染继续在全世界爆发。

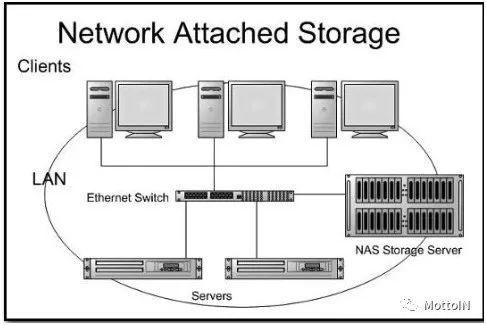

网络附加存储使用(TCP/IP、ATM、FDDI)技术通过网络交换机连接存储系统和服务器主机,以建立专用于数据存储的专用存储网络换句话说,网络连接存储是一种部门存储方法,它通过标准网络拓扑(例如以太网)将存储设备连接到一组计算机,以帮助工作组或部门组织解决快速增加存储容量的问题网络连接存储可以理解为一个在线银行,它可以通过网络在“银行”中存储全天候和全区域数据,但网络连接存储仅存储重要数据

目前,市场上的NAS制造商主要包括台湾的QNAP、Synology、日本的Buffalo、I-O DATA、美国的Seagate、西方数据、Netgear等。

这次QNAP受到影响

伟联通科技有限公司由张明智于2004年创立。其主要业务是其母公司伟强电气工业计算机(前身为大卫电气),成立于1997年。公司的产品主要是家庭或小型办公室。

尽管这种新的恶意软件传播和感染QNAPNAS系统的方式仍然未知,但一旦您获得对该设备的访问权限,Q Snake将进入固件并重新启动。

分析恶意软件代码后,发现的功能如下:

修改操作系统计划的作业和脚本(cronjob,init脚本);

通过覆盖源网址链接来阻止将来的固件更新;

阻止运行本机QNAPRemover应用程序;

提取并窃取所有网络连接存储用户的用户名和密码

这些功能描述了恶意软件的功能,但没有揭示其最终目标目前还不清楚QSnatch是为DDoS攻击、秘密加密货币挖掘开发的,还是仅仅是用来窃取敏感文件或托管恶意软件负载的QNAP设备后门

的一种可能性是QSnatch运营商正在创建他们的僵尸网络,并在未来部署其他模型。NCSC金融分析师也证实了这种可能性,他们已经能够连接到远程C2服务器,下载并运行其他型号。

目前,唯一可以确认的删除QSnatch的方法是重置整个工厂的NAS设备。

一些用户报告称,在2019年2月安装QNAP NAS固件更新也可以解决这个问题,但这种方法既没有得到NCSC菲公司的确认,也没有得到制造商的官方确认,所以最安全的方法是断开设备。NCSC金融分析师对处理QSnatch感染后果的建议包括

更改所有设备的帐户密码;

从帐户中删除未知用户帐户;

确保设备固件和应用程序得到更新;

删除设备上未知和未使用的应用程序;

通过应用中心功能安装QNAPMalwareRemover应用程序;

为设备设置访问控制列表

qsnake是今年发现的第四个针对网络连接存储设备的恶意软件。前三次分别是影响群辉科技NAS产品的勒索软件和影响QNAP产品的eChoraix Muhstik勒索软件。

声明:本文来自MottoIN,版权属于作者。文章的内容仅代表作者的独立观点,并不代表安全内部参考的立场。重印的目的是传递更多的信息。如果有侵权行为,请联系anquanneican@163.com