安全评价信息采集方法有哪些?

600x400 - 45KB - JPEG

安全评价信息采集方法有哪些?

600x400 - 45KB - JPEG

安全评价信息采集方法有哪些?

600x400 - 8KB - JPEG

安全评价信息采集方法有哪些?

600x400 - 10KB - JPEG

工厂使用R245fa应该注意事项 安全措施有哪些?

393x430 - 18KB - JPEG

信息安全管理措施之密码、传输及上网行为安全

640x355 - 203KB - JPEG

古代紫禁城里有哪些安全措施?看完真是涨见识

640x285 - 27KB - JPEG

农村饮水安全信息化解决方案

479x800 - 64KB - JPEG

公民信息安全受热议 看国外有哪些特色保护措

600x400 - 86KB - JPEG

IP-guard汽车配件业信息安全解决方案

500x291 - 35KB - JPEG

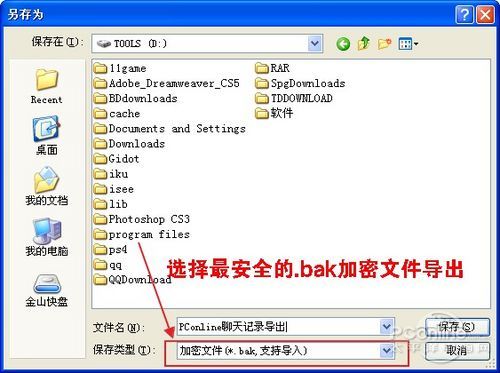

最安全导出QQ聊天记录的方法有效保护个人隐

500x373 - 37KB - JPEG

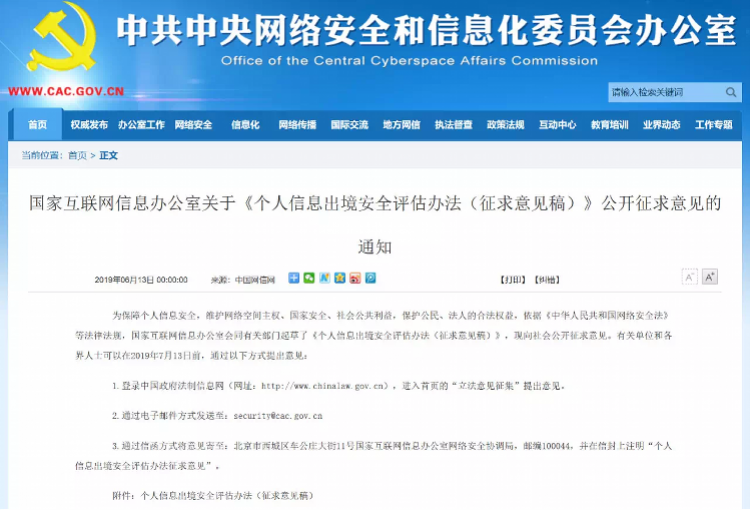

核心专家详细解析《个人信息出境安全评估办法

750x510 - 1123KB - PNG

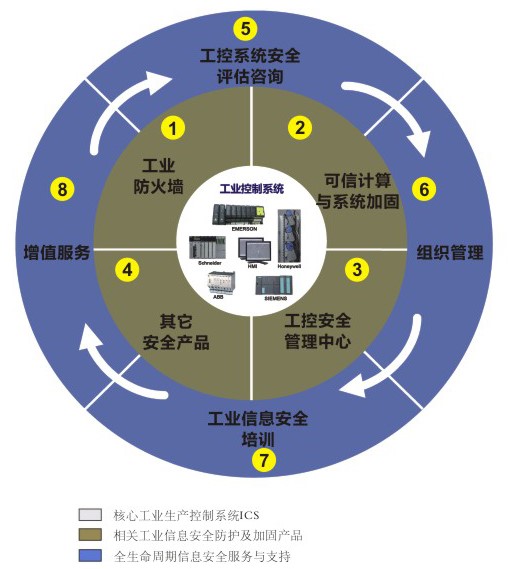

青岛多芬诺 工控信息安全整体解决方案-产品选

512x569 - 52KB - JPEG

块链技术应用于食品追溯|看超市在食品安全上

750x1199 - 112KB - JPEG

网络与信息安全保障措施

716x932 - 103KB - JPEG