中间人攻击

中间人攻击

279x300 - 13KB - JPEG

arp中间人攻击

arp中间人攻击

445x462 - 23KB - JPEG

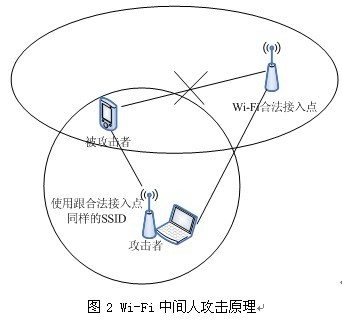

揭秘315晚会Wi-Fi中间人攻击的操作原理 - 企

揭秘315晚会Wi-Fi中间人攻击的操作原理 - 企

481x314 - 18KB - JPEG

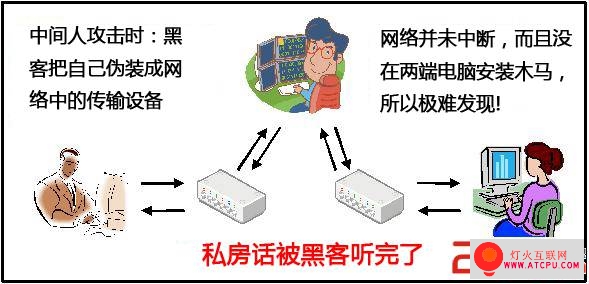

不知不觉帐号密码被窃:中间人攻击介绍 (图文)

不知不觉帐号密码被窃:中间人攻击介绍 (图文)

500x307 - 65KB - JPEG

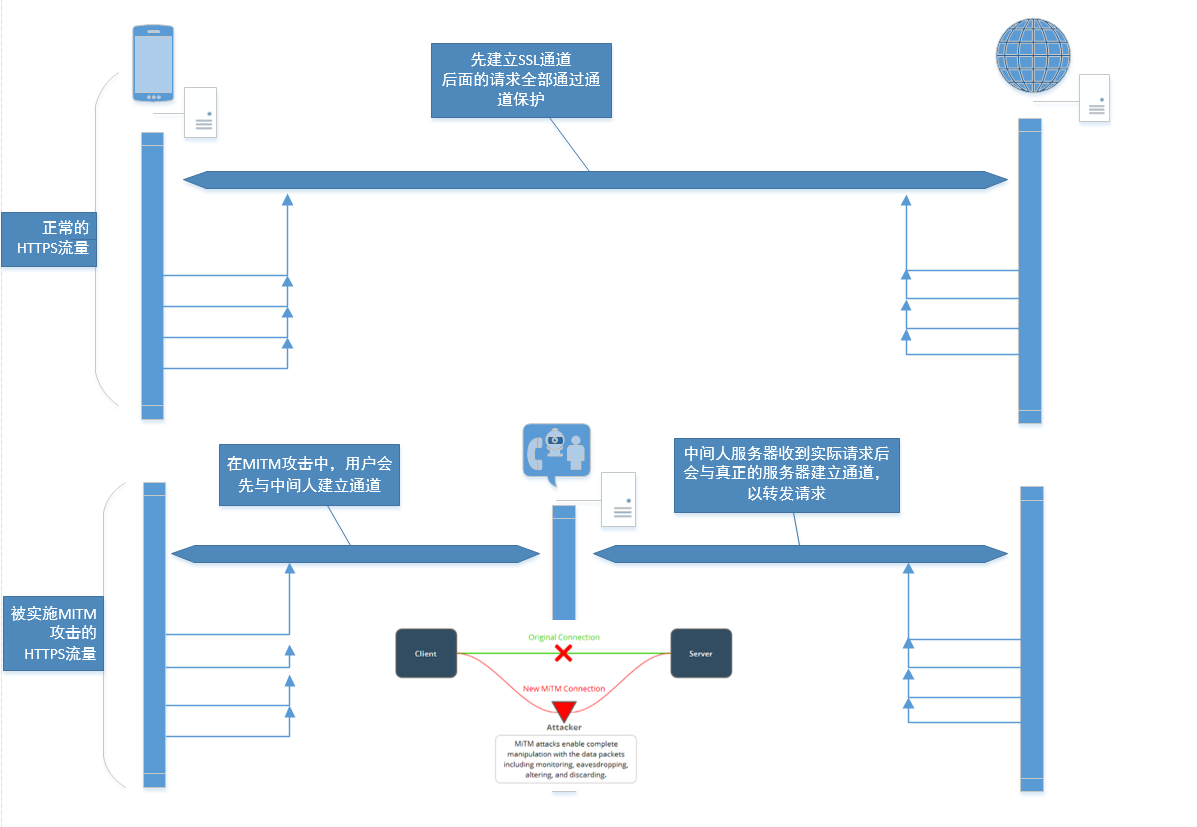

HTTPS中间人攻击实践(原理·实践)

HTTPS中间人攻击实践(原理·实践)

1197x827 - 101KB - JPEG

中间人攻击示意图

中间人攻击示意图

394x280 - 37KB - PNG

中间人攻击快闪族

中间人攻击快闪族

371x305 - 13KB - JPEG

不知不觉帐号密码被窃:中间人攻击介绍 (图文)

不知不觉帐号密码被窃:中间人攻击介绍 (图文)

589x284 - 100KB - JPEG

arp中间人攻击

arp中间人攻击

500x318 - 44KB - JPEG

【图】揭秘315晚会Wi-Fi中间人攻击原理 - 安

【图】揭秘315晚会Wi-Fi中间人攻击原理 - 安

403x302 - 15KB - JPEG

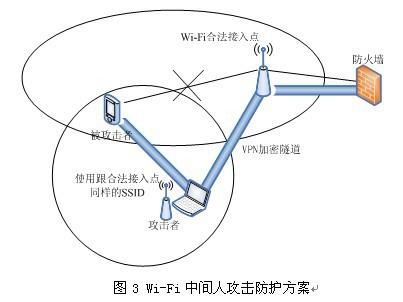

不容忽视的Wi-Fi中间人攻击

不容忽视的Wi-Fi中间人攻击

342x326 - 15KB - JPEG

黑客在身边 攻击也有 中间人 - 今日头条(www.t

640x373 - 17KB - JPEG

650x300 - 15KB - JPEG

揭秘315晚会Wi-Fi中间人攻击的操作原理_D

揭秘315晚会Wi-Fi中间人攻击的操作原理_D

342x326 - 20KB - JPEG

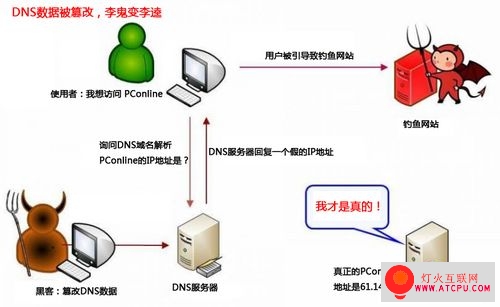

解析中间人攻击之二――DNS欺骗

解析中间人攻击之二――DNS欺骗

500x323 - 36KB - JPEG